Het belangrijkste verschil tussen het vastleggen van pakketten via Network TAP- en SPAN-poorten.

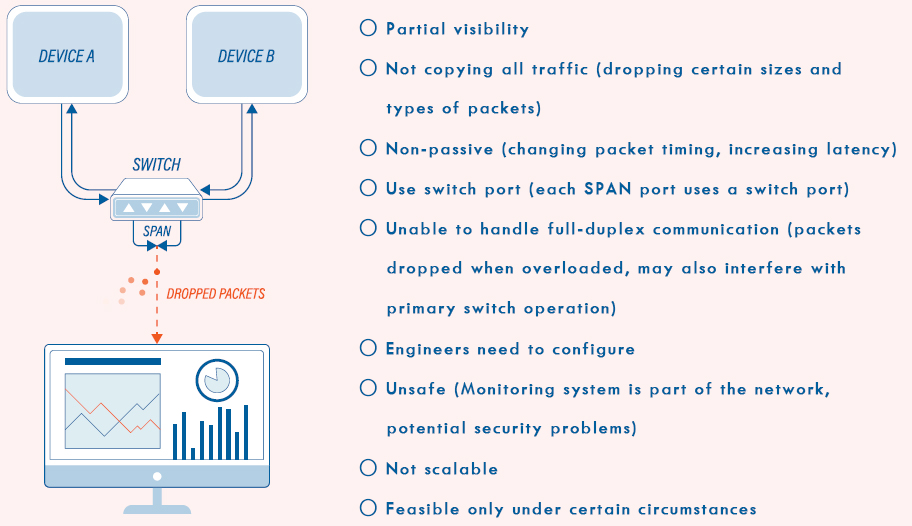

Poortspiegeling(ook bekend als SPAN)

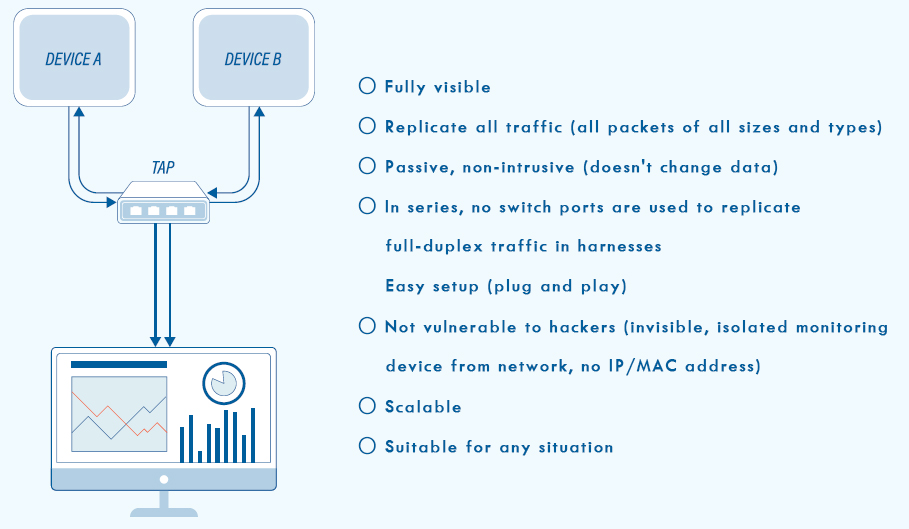

Netwerktap(ook bekend als replicatietap, aggregatietap, actieve tap, kopertap, ethernettap, enz.)TAP (Terminal Access Point)Een netwerk-TAP is een volledig passief hardwareapparaat dat passief netwerkverkeer kan vastleggen. Het wordt vaak gebruikt om het verkeer tussen twee punten in het netwerk te monitoren. Als de verbinding tussen deze twee punten via een fysieke kabel loopt, is een netwerk-TAP mogelijk de beste manier om het verkeer vast te leggen.

Voordat we de verschillen tussen de twee oplossingen (Port Mirror en Network Tap) uitleggen, is het belangrijk om te begrijpen hoe Ethernet werkt. Bij snelheden van 100 Mbit/s en hoger communiceren hosts meestal in full-duplex, wat betekent dat één host tegelijkertijd kan verzenden (Tx) en ontvangen (Rx). Dit houdt in dat op een 100 Mbit/s-kabel die op één host is aangesloten, de totale hoeveelheid netwerkverkeer die één host kan verzenden/ontvangen (Tx/Rx) 2 × 100 Mbit/s = 200 Mbit/s bedraagt.

Poortspiegeling is actieve pakketreplicatie, wat betekent dat het netwerkapparaat fysiek verantwoordelijk is voor het kopiëren van het pakket naar de gespiegelde poort.

Verkeer vastleggen: TAP versus SPAN

Als je netwerkverkeer monitort en geen directe ondersteuning wilt bieden terwijl een gebruiker een transactie uitvoert, heb je twee belangrijke opties. In het volgende artikel geven we een overzicht van TAP (Test Access Point) en SPAN (Switch Port Analyzer). Voor een diepere analyse kun je terecht bij Timo'Neill, expert op het gebied van packet inspection, met diverse artikelen op lovemytool.com. Hier houden we het echter bij een meer algemene aanpak.

SPAN

Port mirroring is een methode om netwerkverkeer te monitoren door een kopie van elk inkomend en/of uitgaand pakket van een of meer poorten (of VLAN's) van een switch door te sturen naar een andere poort die is aangesloten op een netwerkverkeersanalysator. Spans worden vaak gebruikt in eenvoudigere systemen om meerdere locaties tegelijk te monitoren. Het exacte aantal netwerktransmissies dat kan worden gemonitord, hangt af van de locatie van de SPAN ten opzichte van de apparatuur in het datacenter. U zult waarschijnlijk vinden wat u zoekt, maar het is gemakkelijk om te veel data te verzamelen. Het is bijvoorbeeld mogelijk om meerdere kopieën van dezelfde data in een volledig VLAN te vinden. Dit maakt het oplossen van problemen met het LAN lastiger en beïnvloedt ook de snelheid van de switch-CPU's of de detectie van de plaatsing van de Ethernet-verbinding. Kortom, hoe meer spans, hoe groter de kans op pakketverlies. In vergelijking met taps kunnen spans op afstand worden beheerd, wat betekent dat er minder tijd nodig is voor het wijzigen van configuraties, maar netwerkengineers blijven nodig.

SPAN-poorten zijn geen passieve technologie, zoals sommigen beweren, omdat ze andere meetbare effecten op het netwerkverkeer kunnen hebben, waaronder:

- Tijd om de frame-interactie te wijzigen

- Pakketten worden gedropt vanwege overmatige zoekopdrachten.

- Beschadigde pakketten worden zonder waarschuwing verwijderd, waardoor de analyse wordt belemmerd.

Daarom zijn SPAN-poorten geschikter voor situaties waarin het verlies van pakketten geen invloed heeft op de analyse, of waar kosten een rol spelen.

KRAAN

In tegenstelling tot routers en switches, vereisen taps wel een initiële investering in hardware, maar de installatie ervan is minimaal. Omdat ze passief zijn, kunnen ze zonder problemen op het netwerk worden aangesloten en ervan worden losgekoppeld. Taps zijn hardwareapparaten die toegang bieden tot data die door een computernetwerk stroomt en worden vaak gebruikt voor netwerkbeveiliging en prestatiebewaking. Het bewaakte verkeer wordt "pass-through" verkeer genoemd en de poort die voor bewaking wordt gebruikt, heet de "monitoringpoort". Om het netwerk beter te kunnen onderzoeken, kunnen taps tussen routers en switches worden geplaatst.

Omdat TAP geen invloed heeft op pakketten, kan het worden beschouwd als een volledig passieve manier om netwerkverkeer te bekijken.

Er zijn in principe drie soorten TAP-oplossingen:

- Netwerksplitter (1:1)

- Geaggregeerde TAP (multi : 1)

- Regeneratiekraan (1 : multi)

TAP dupliceert verkeer naar één passieve monitoringtool of naar een packet relay-apparaat met hoge dichtheid, en bedient meerdere (vaak meerdere) QoS-testtools, netwerkmonitoringtools en netwerksniffertools zoals Wireshark.

Daarnaast variëren TAP-typen afhankelijk van het type kabel, waaronder glasvezel-TAP en gigabit-koper-TAP. Beide werken in principe op dezelfde manier door een deel van het signaal af te leiden naar de netwerkverkeersanalysator, terwijl het hoofdsignaal ononderbroken blijft verzenden. Bij een glasvezel-TAP wordt de signaalbundel in tweeën gesplitst, terwijl bij een koperkabelsysteem het elektrische signaal wordt gedupliceerd.

Een vergelijking tussen TAP en SPAN

Ten eerste is de SPAN-poort niet geschikt voor een full-duplex 1G-verbinding. Zelfs onder de maximale capaciteit worden er snel pakketten gedropt, omdat de poort overbelast raakt of omdat de switch prioriteit geeft aan reguliere poort-naar-poort-data boven SPAN-poortdata. In tegenstelling tot netwerktaps filteren SPAN-poorten fouten op de fysieke laag eruit, waardoor bepaalde soorten analyses moeilijker worden. Zoals we hebben gezien, kunnen onjuiste incrementtijden en gewijzigde frames andere problemen veroorzaken. Een TAP daarentegen kan wel een full-duplex 1G-verbinding aan.

TAP kan ook volledige pakketcaptatie uitvoeren en diepgaande pakketinspecties verrichten om protocollen, schendingen, inbraken, enzovoort op te sporen. Hierdoor kunnen TAP-gegevens als bewijs in de rechtbank worden gebruikt, terwijl SPAN-poortgegevens dat niet kunnen.

Beveiliging is een ander aspect waarin de twee technieken van elkaar verschillen. SPAN-poorten zijn meestal geconfigureerd voor eenrichtingscommunicatie, maar in sommige gevallen kunnen ze ook communicatie ontvangen, wat tot ernstige kwetsbaarheden kan leiden. TAP daarentegen is niet adresseerbaar en heeft geen IP-adres, waardoor het niet gehackt kan worden.

SPAN-poorten geven doorgaans geen VLAN-tags door, wat het lastig kan maken om VLAN-fouten te detecteren. Taps kunnen echter niet het hele VLAN-netwerk tegelijk zien. Als er geen geaggregeerde taps worden gebruikt, zal de TAP niet dezelfde trace voor beide kanalen leveren, maar moet er wel rekening worden gehouden met overbelastingsdetectie. Er bestaan geaggregeerde taps, zoals Booster voor Profitap, die acht 10/100/1G-poorten combineren tot een 1G-10G-uitgang.

Booster kan pakketten verwerken door VLAN-tags in te voegen. Op deze manier wordt de bronpoortinformatie van elk pakket doorgestuurd naar de analyzer.

SPAN-poorten worden nog steeds gebruikt door netwerkbeheerders, maar als snelheid en betrouwbare toegang tot alle netwerkdata cruciaal zijn, is TAP de betere keuze. Bij de keuze tussen twee benaderingen zijn SPAN-poorten geschikter voor netwerken met een lage belasting, omdat verloren pakketten de analyse niet beïnvloeden of optioneel zijn in gevallen waar kosten een rol spelen. Op netwerken met veel verkeer bieden de capaciteit, beveiliging en betrouwbaarheid van TAP echter volledig inzicht in het netwerkverkeer, zonder het risico op pakketverlies of het filteren van fouten op de fysieke laag.

○ Volledig zichtbaar

○ Alle verkeer dupliceren (alle pakketten van alle groottes en typen)

○ Passief, niet-opdringerig (verandert geen gegevens)

○ In serie worden geen switchpoorten gebruikt om full-duplex verkeer in kabelbomen te repliceren. Eenvoudige installatie (plug and play).

○ Niet kwetsbaar voor hackers (onzichtbaar, geïsoleerd bewakingsapparaat, geen IP-/MAC-adres)

○ Schaalbaar

○ Geschikt voor elke situatie

○ Gedeeltelijke zichtbaarheid

○ Niet al het verkeer kopiëren (bepaalde groottes en typen pakketten laten vallen)

○ Niet-passief (verandert de timing van pakketten, verhoogt de latentie)

○ Gebruik een switchpoort (elke SPAN-poort gebruikt een switchpoort)

○ Kan geen full-duplex communicatie verwerken (pakketten worden gedropt bij overbelasting, kan ook de werking van de primaire switch verstoren)

○ Ingenieurs moeten configureren

○ Onveilig (Het monitoringsysteem maakt deel uit van het netwerk, potentiële beveiligingsproblemen)

○ Niet schaalbaar

○ Alleen haalbaar onder bepaalde omstandigheden

Wellicht vind je het volgende artikel interessant: Hoe leg je netwerkverkeer vast? Netwerktap versus poortspiegeling

Geplaatst op: 9 juni 2025